Tworzenie i Konfigurowanie sieci vpn site-to-site na chmurze publicznej

pl:Tworzenie i Konfigurowanie sieci vpn site-to-site na chmurze publicznej

he:ליצור ולהגדיר של vpn כדי אתר על הענן הציבורי

ro:Crearea şi configurarea un vpn site-la-site pe Cloud publice

ru:Создайте и настройте vpn site-to-site на общедоступных облаках

ja:作成およびパブリック クラウドに、vpn サイトにサイトを構成します。

ar:إنشاء وتكوين vpn موقع إلى موقع في

zh:创建和配置 vpn 的站点站点的指针在公共云上

de:Erstellen Sie und konfigurieren Sie eines Vpn-Standort-zu-Standort auf der Public Cloud

nl:Maken en configureren van een VPN-site-to-site op de Public Cloud

it:Creare e configurare una vpn site-to-site su Cloud pubblico

pt:Criar e configurar uma vpn site-to-site sobre a nuvem pública

es:Crear y configurar una vpn de sitio a sitio en la nube pública

en:Create and configure a vpn site-to-site on the Public Cloud

fr:Créer et Configurer un vpn site à site sur le Cloud Public

Artykuł ten jest wynikiem translacji automatycznej wykonywane przez oprogramowanie. Możesz przeglądać źródła artykułu tutaj.

Leksykon

IKE : Klawisz Internetu Wymiany

ESP : Hermetyzacja protokołu zabezpieczeń

Mieszania : Sekwencja numerów generowanych z sekwencji liter, nieodwracalne.

Krok 1 Tworzenie sieci VPN brama

Kliknij lewym przyciskiem myszy na menu "sieci"

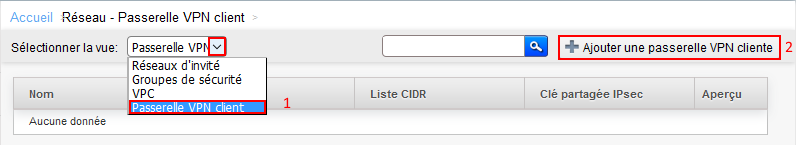

1. Wybierz polecenie Widok "Gateway VPN klienta"

2. Kliknij na "Dodaj klienta VPN brama"

Pojawi się następujący ekran

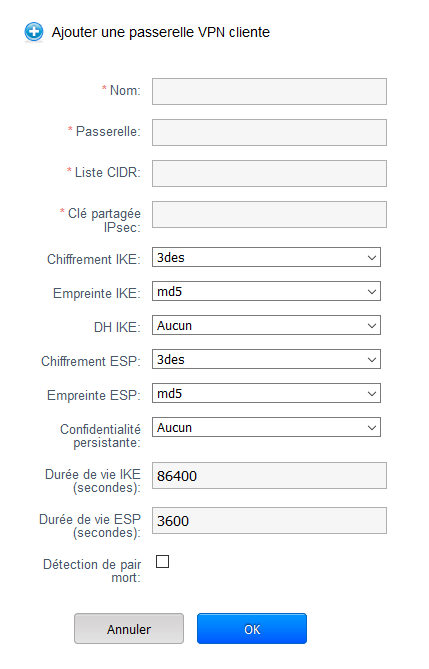

Nazwa : Wybierz nazwę dla sieci VPN, to pojawią się pod tą nazwą w menu "Brama VPN ".

Bramy : Wskazać tu publicznego adresu IP bramy (jak fizycznej router w siedzibie wychodzi na zewnątrz ).

Lista CIDR : Zdalne sieci prywatnych rozdzielonych przecinkami, nie powinny się nakładać sieci prywatne Cloud publicznych.

Klucz udostępniony IPsec : Szyfrowanie klucz szyfrowanie uwierzytelniania, wybierz coś wystarczająco długi i skomplikowany.

Szyfrowanie IKE : Algorytm szyfrowanie używany do szyfrowania uwierzytelniania (Lepiej jest umieścić AES, jeśli urządzenie obsługuje ).

Czytnik linii papilarnych IKE : Uwierzytelnianie danych algorytmu wyznaczania wartości skrótu (Lepiej postawić SHA 1 Jeśli Twój sprzęt obsługuje ).

DH IKE : Publicznego klucza szyfrowania protokołu

Szyfrowanie ESP : Algorytm szyfrowanie używany do szyfrowania danych, krążących w sieci vpn (Lepiej jest umieścić AES, jeśli urządzenie obsługuje ).

Stopka redakcyjna ESP : Algorytm haszowania danych do szyfrowania danych (Lepiej postawić SHA 1 Jeśli Twój sprzęt obsługuje ).

Trwałe poufności : Parametr używany do zwiększenia bezpieczeństwa.

Obie strony muszą być w stanie generować klucze ulotne.

Efemeryczne pary kluczy jest generowany w każdej sesji, więc nawet, jeśli osoba atakująca ma klucz prywatny nie będzie w stanie odszyfrować dane.

Uwaga Jeśli to ustawienie jest włączone, to spowolni handlu.

Długość życia IKE (sekund ) : Życie fazy 1 (Domyślnie dziennie ).

Całe życie ESP (sekund ) : Życie fazy 2 (domyślnie 1 godzinę ).

Martwy peer wykrywania : wysyła pakiet w regularnych odstępach czasu, aby sprawdzić, że jest bramą na drugim końcu, zalecane jest, aby włączyć to ustawienie na każdej z dwóch bram.

Krok 2 Utworzyć VPC

Otwórz stronę sieci, klikając na przycisk po lewej stronie.

W network menu

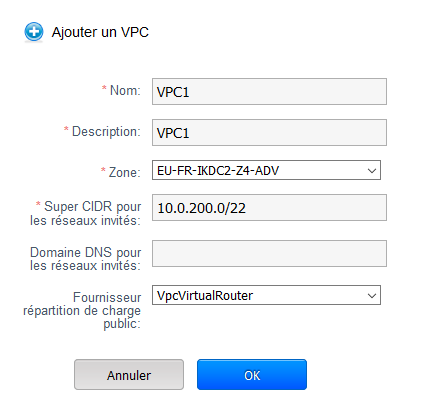

1. W "widoku wybierz opcję" wybierz VPC

2. Dodać VPC

Możemy użyć maski w 255.255.252.0 (/22) Aby mieć możliwość tworzenia sieci przyszłości /24 i aby spełnić wszystkie potrzeby ewolucji.

Do. tworzy VPC w obszarze naprzód nasz wybór.

Do potwierdzenia kliknij przycisk 'OK'

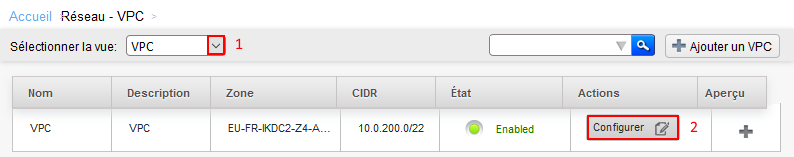

Z network menu

1. Wybierz widok VPC

2. Kliknij przycisk 'Configure', aby skonfigurować VPC

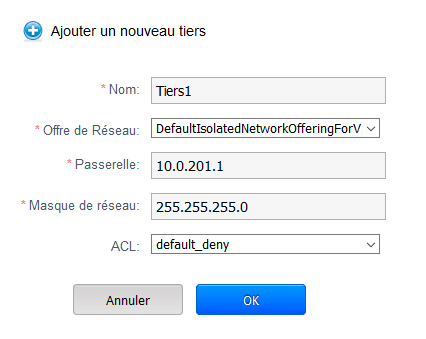

Krok 3 Dodać i skonfigurować stronę na twój VPC

Podaj następujące informacje :

[a] Sieci DefaultIsolatedNetworkOfferingForVpcNetworks oferty jest zaznaczone domyślnie

Oferta sieci, aby następnie wdrożyć załadować zasad bilansowania.

Można pozostawić to ustawienie, ale że następnie utworzysz nowy trzeci można dodać że w ofercie sieci DefaultIsolatedNetworkOfferingForVpcNetworksNoLB

[b] Bramy : powinny obejmować ip bramy stron trzecich, którzy muszą podjąć w super CIDR.

[c] ACL : Ustalono zasady reguły zapory co kryje się za jedną trzecią.

Domyślnie dostępne są zarówno zasady działalności (Można tworzyć inne i przypisać je do jednej trzeciej ) :

Zaprzeczyć domyślnego : nic nie pasuje coś nie wyjdzie

Domyślnie umożliwiają : przeszlosci wejściowe i wyjściowe

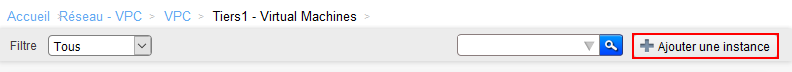

Tworzenie pewien VM w swoim trzecim

W związku z tym można utworzyć vm klikając na 'Czynny maszyn'

Kliknij na "Dodaj wystąpienie" :

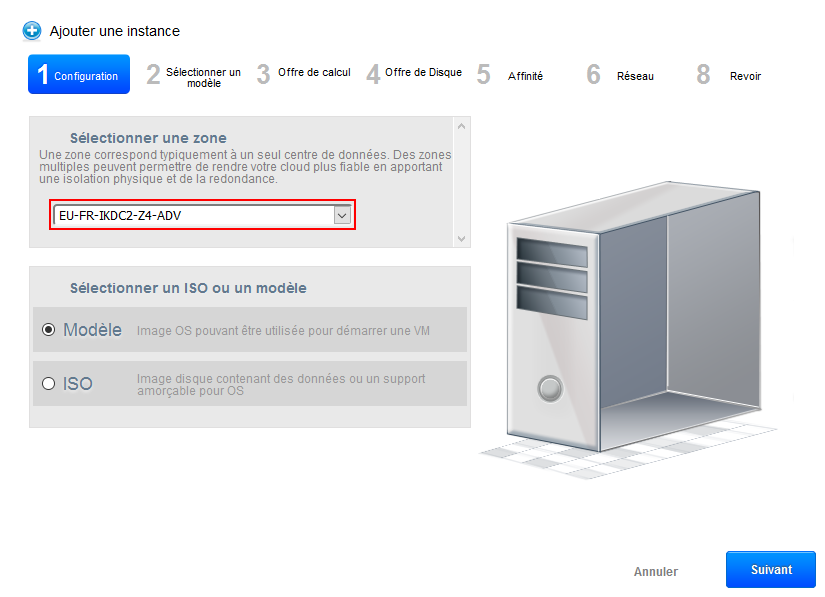

Otwiera Kreatora wdrażania, tworzenie odbywa się w siedmiu krokach :

- Krok 1 "Konfiguracji" : Z drop niedziałający listy Wybierz obszar :

Niech wybór 'Model' zaznaczone, a następnie kliknij przycisk 'dalej'.

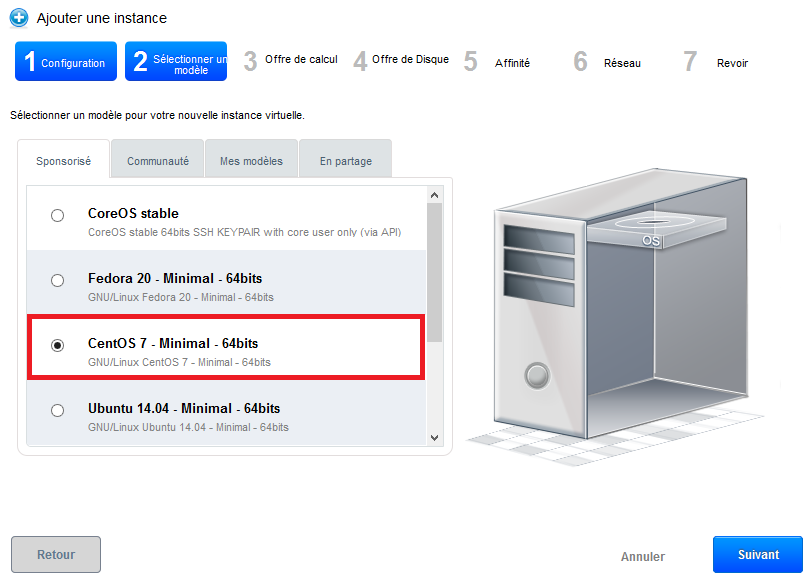

- Krok 2 "Wybierz szablon" : Wybierz system operacyjny, z drop niedziałający listę modeli zaproponowanych w zakładce 'Sponsorowany' :

Następnie kliknij "dalej".

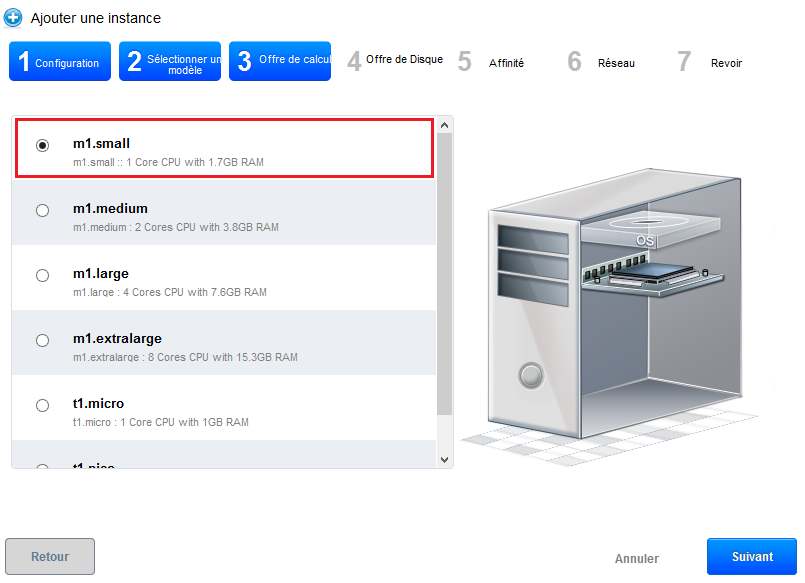

- Krok 3 "Zawiera obliczenia" : Wybierz ofertę obliczeń ma wśród proponowanych konfiguracje :

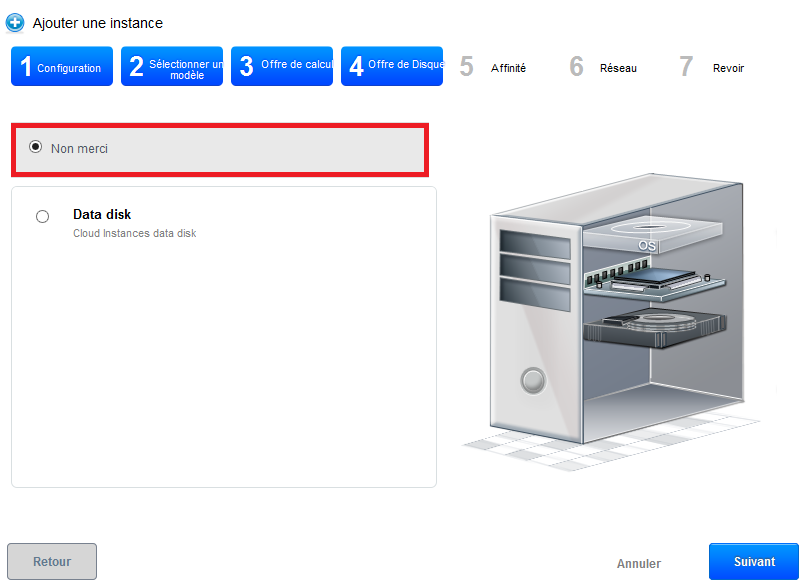

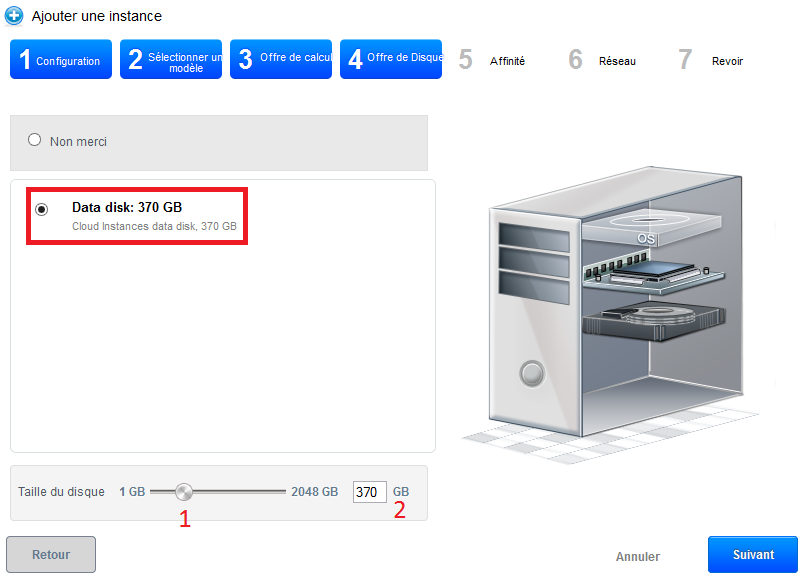

- Krok 4 "Oferuje płyty z danymi" :

Pozostaw zaznaczone "Nie, dziękuję", wystąpienie zostanie rozmieszczony z jednej płycie z 50GB o nazwie ROOTDISK LVM partycjonowanie pozwala na możliwość dostosowania rozmiar partycji później.

Jednak jeśli chcesz dodać płyty z danymi (DATADISK ) Oprócz swojej ROOTDISK de 50Przejdź wybierz "Danych na dysku", a następnie przeciągnij kursor, aby uzyskać żądany rozmiar (1) lub bezpośrednio wprowadzić rozmiar (2). DATADISK jest ograniczona do 2To.

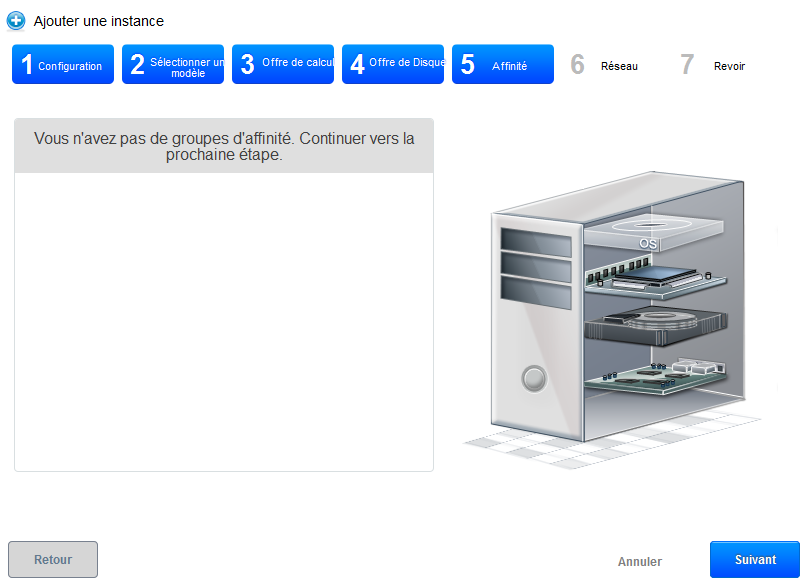

- Krok 5 "Powinowactwo" : Jeśli chodzi o rozmieszczenie naszych prób, mamy nie grupy powinowactwo, więc możesz kliknąć na «Dalej» :

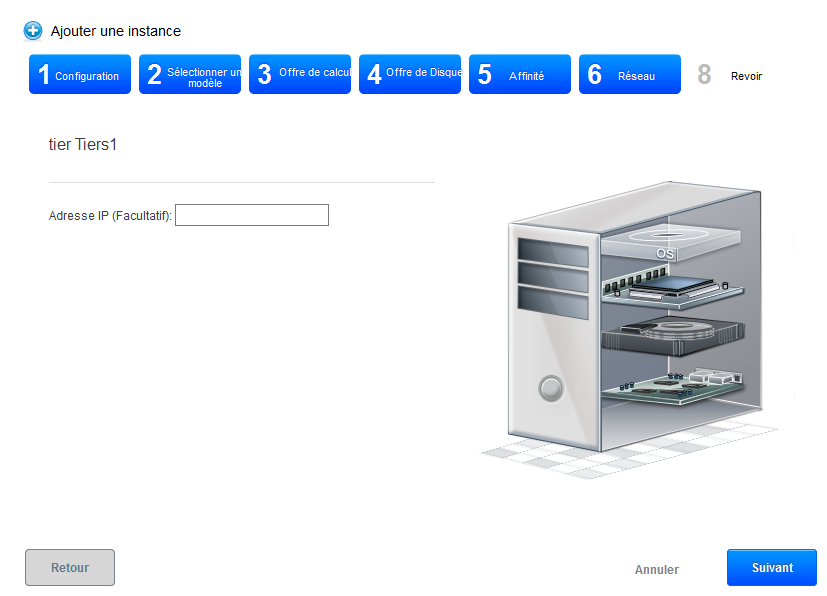

- Krok 6 "Sieć" : Podajesz ip w swoim trzecim CIDR. Jeśli jesteś nie ten system będzie to zrobić dla Ciebie, a następnie kliknij przycisk «Dalej» :

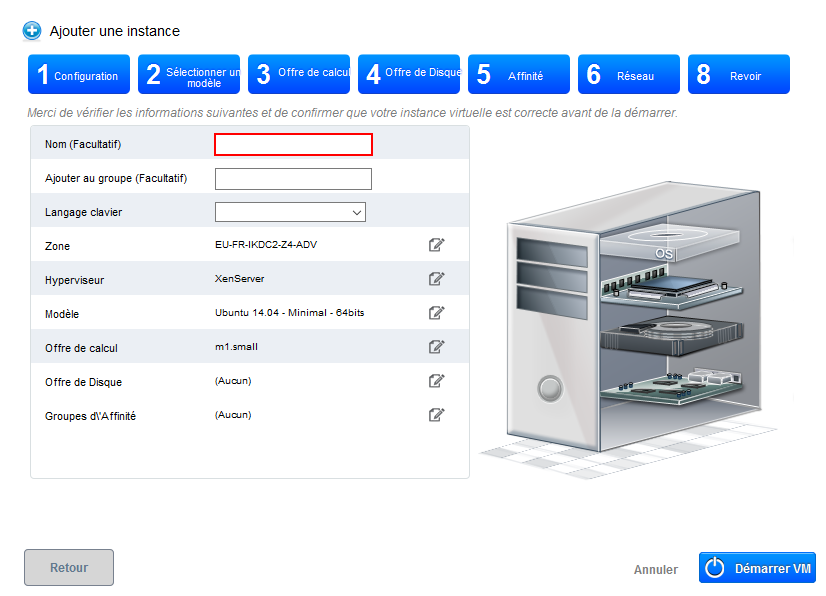

- Krok 8 "Przeglądu" : W ten ostatni krok, nadaj nazwę do Twojej VM, następnie pojawią się w interfejsie w menu "wystąpienia " (Mimo, że jest to opcjonalne, jest wysoce zalecane ). Następnie sprawdzić, że wszystkie informacje są dobre (Umożliwia obliczanie, strefy, itp...;) :

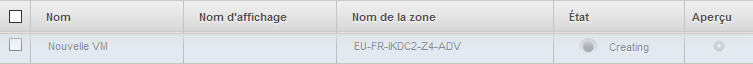

Swoje wystąpienie pojawia się na liście organów w państwie "Tworzenia"

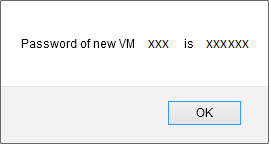

Kilka sekund później pop-up window otwiera wam pokazać hasło wygenerowane nowe wystąpienie, musisz pamiętać /skopiować go, ponieważ jest to system hasło na swoje wystąpienie, która będzie zatem służyć do połączenia się z nim.

Drugiego okna pop-up mówi, że zakończy zadanie dodawania swoje wystąpienie :

Krok 4 Dodać pewien VPN site-to-site

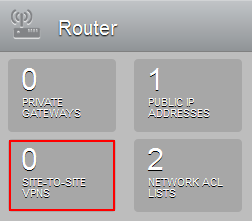

Kliknij na "SITE-TO-SITE VPN"

Potwierdzenia utworzenia sieci VPN site-to-site :

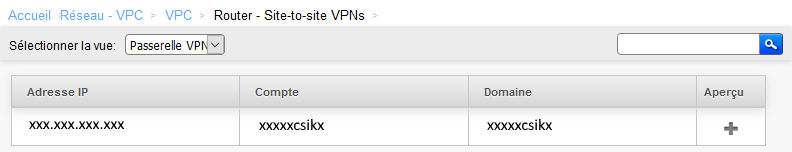

W ten sposób pojawia się VPN witryny :

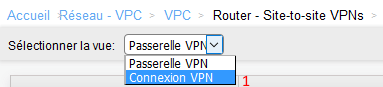

1. Przełącz na widok "Połączenia VPN"

2. Utworzyć połączenie vpn

Okno to pojawia się więc wybrać bramę tworzy wcześniej.

Jeśli jest zaznaczona opcja "Pasywny", połączenie nie wyświetli się jeśli to jest przerwane

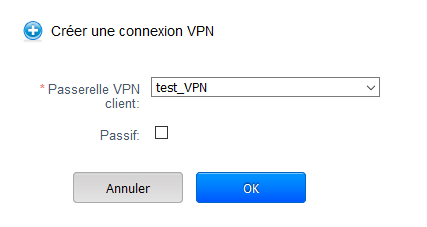

Odśwież stronę, wybierając widok bramy sieci VPN, a następnie powrót do widoku połączenia sieci VPN do zapewnienia, że połączenie jest w stanie "podłączony".

Konfiguracja VPN site-to-site jest kompletnym stronie Cloud publicznych Ikoula.

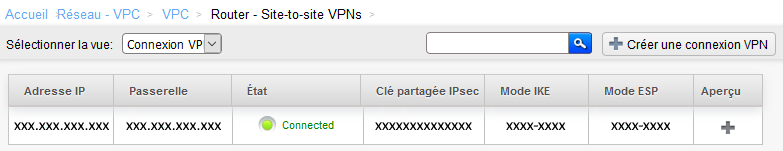

Można ponownie uruchomić lub usunąć połączenia, przekazując kursor myszy nad najbardziej na koniec wiersza w kolumnie "Podgląd" następne okno pojawia się wtedy :

Włącz automatyczne odświeżanie komentarzy